Internet Society's Robin Wilton tells us the war on privacy won't be won by the plod

>Questo è ciò che Robin Wilton, direttore dell'internet trust presso la Internet Society, ci ha detto quando abbiamo parlato recentemente dello stato dell'E2EE alla luce di Europol diventando l'ultimo gruppo internazionale delle forze dell'ordine che vuole sollecitare regolatori e giganti della tecnologia a abbandonare la pratica.

Part of the race with Beijing to set standards and advance norms

L'ultima strategia di sicurezza informatica del Dipartimento di Stato degli Stati Uniti non sarà selvaggiamente diversa dalle posizioni attuali, ma offre un percorso alternativo a quelli presentati dagli avversari del paese.

First new version in almost a decade now boasts TLS

Dillo risale al 1999 ed è stato originariamente scritto da Sviluppatore cileno Jorge Arellano Cid, e ha un proprio motore di rendering precedentemente gestito da Sebastian Geerken.

Nothing like folks in Beijing lecturing us on the Constitution

TikTok e il suo genitore cinese ByteDance hanno fatto causa oggi al governo degli Stati Uniti per impedire la vendita forzata o l'arresto del gigante della condivisione di video.

La doppia causa [PDF], depositato presso il tribunale federale di Washington, DC, contesta la costituzionalità di H.R. 7521, il Protecting Americans from Foreign Adversary Controlled Applications Act, che era stato firmato come legge dal presidente Biden in aprile.

Thousands of ID cards plus CCTV snaps of suspects found online

Un'azienda di sicurezza fisica con sede nel Regno Unito ha abbassato la guardia, esponendo quasi 1,3 milioni di documenti attraverso un database di fronte al pubblico, secondo un ricercatore di informazioni.

Un ricercatore dice che si sono imbattuti in una serie di dati appartenenti alla sicurezza di Amberstone, che includeva migliaia di immagini delle sue guardie e immagini di persone sospettate di reati, incluso il taccheggio.

Extortionists turning to 'psychological attacks', Mandiant CTO says

"Abbiamo visto situazioni in cui gli attori della minaccia scambiano i telefoni dei figli dei dirigenti e iniziano a telefonare ai dirigenti, dai numeri di telefono dei loro figli", Charles Carmakal, Il CTO di Mandiant, raccontato durante un panel di intelligence sulle minacce alla sicurezza di Google alla conferenza RSA di quest'anno a San Francisco lunedì.

Bene ma non benissimo! 😂

Andreas Bechtolsheim is paying out less than $1M to SEC amid allegations he illegally bought options

Un peso massimo della Silicon Valley è stato accusato di insider trading dalla Securities and Exchange Commission degli Stati Uniti.

Andreas "Andy" Bechtolsheim, co-fondatore di Sun Microsystems e uno dei primi investitori di Google, è accusato di aver utilizzato la sua conoscenza dell'acquisizione di Acacia Communications da parte di Cisco nel 2019 per acquistare opzioni su Acacia utilizzando i conti di un parente stretto e socio.

Andy Bechtolsheim, all'epoca presidente di Arista Networks, una società di networking di data center da lui co-fondata, era a conoscenza dell'accordo perché era stato consultato al riguardo da "un'altra multinazionale tecnologica" che aveva preso in considerazione l'acquisizione di Acacia, la Lo dice la SEC.

Secondo la denuncia della SEC , il manager dell'azienda anonima che stava valutando l'acquisizione di Acacia ha scritto a Bechtolsheim dicendogli che "aveva bisogno di parlare con urgenza di una possibile transazione nel settore dell'ottica".

La SEC sostiene che Bechtolsheim abbia "immediatamente" acquisito i contratti di opzione di Acacia quando ha appreso dell'acquisto in corso da parte di Cisco, che gli ha fruttato $ 415.726 di profitto all'apertura dei mercati e le azioni di Acacia sono aumentate del 35% alla notizia dell'acquisto.

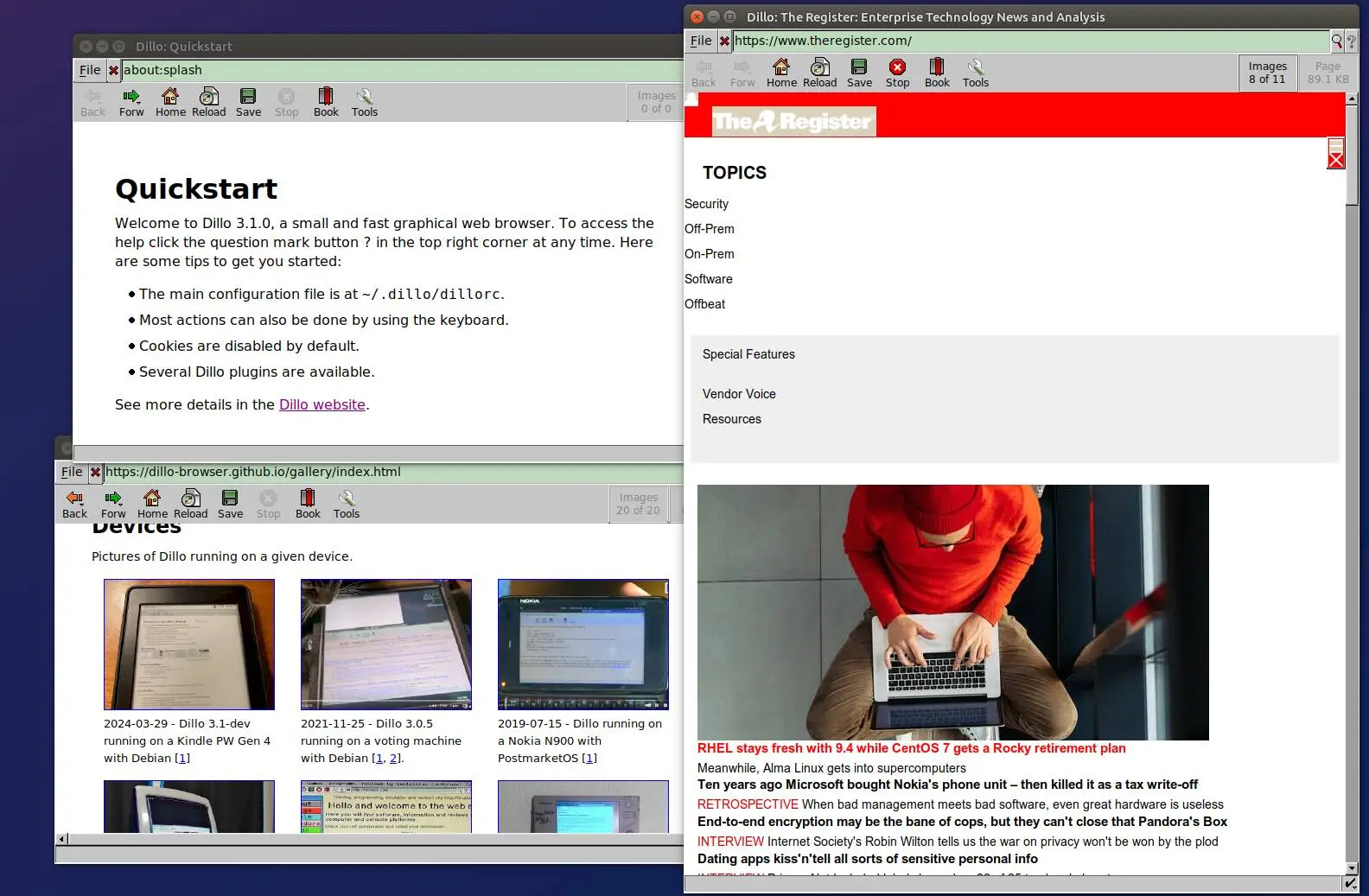

Selection comes despite Japanese supplier's role in Post Office scandal

Un programma di carte d'identità approvato dal governo britannico nominerà Fujitsu come fornitore di outsourcing aziendale nonostante la precedente promessa della società giapponese di astenersi dal partecipare agli appalti pubblici del Regno Unito.

Si ritiene che Fujitsu sia l'offerente preferito per il Proof of Age Standards Scheme (PASS) gestito da una società senza scopo di lucro approvata dal Ministero degli Interni.

Il governo è pronto ad estendere lo schema PASS alle carte d’identità digitali basate sul telefono. Sebbene le carte fisiche, che utilizzano ologrammi, possano provenire da diverse aziende, si prevede che una singola azienda creerà il software per verificare gli utenti tramite un'app per smartphone o uno scanner di codici a barre.

Il contratto, che dovrebbe valere circa 1 milione di sterline, arriva in un momento difficile per il colosso tecnologico giapponese poiché deve affrontare le conseguenze dello scandalo dell’ufficio postale Horizon.

Some of us would be happy being rated 7.5 out of 10, just sayin'

Il mese scorso sono state divulgate due vulnerabilità DNSSEC con descrizioni simili e lo stesso punteggio di gravità, ma non si tratta dello stesso problema.

Uno, denominato KeyTrap ( CVE-2023-50387 ) dal Centro nazionale di ricerca tedesco per la sicurezza informatica applicata (ATHENE), è stato descritto come "uno dei peggiori mai scoperti" dal dirigente di Akamai Sven Dummer, perché potrebbe essere utilizzato per disabilitare grandi porzioni di Internet.

Reveals 2021 incident that saw parliamentary agencies briefly probed

l governo della Nuova Zelanda, nazione insulare del Pacifico meridionale, ha rivelato di essere stato anch’esso attaccato dalla Cina.

Un annuncio di martedì scritto dal procuratore generale e ministro della difesa Judith Collins rivela che nel 2021 il Government Communications Security Bureau (GCSB) e il National Cyber Security Center (NCSC) della nazione "hanno completato una solida valutazione tecnica a seguito di un compromesso tra l'Ufficio del consiglio parlamentare e il Servizio parlamentare nel 2021 e ha attribuito questa attività a un gruppo sponsorizzato dallo Stato della RPC noto come APT40."

Security researchers say hackers are using the easily exploitable ConnectWise flaws to steal data and deploy ransomware.

I ricercatori di sicurezza affermano che un paio di difetti facili da sfruttare in un popolare strumento di accesso remoto utilizzato da più di un milione di aziende in tutto il mondo vengono ora sfruttati in massa, con gli hacker che sfruttano le vulnerabilità per distribuire ransomware e rubare dati sensibili.

Il gigante della sicurezza informatica Mandiant ha dichiarato in un post venerdì di aver “identificato lo sfruttamento di massa” dei due difetti di ConnectWise ScreenConnect, un popolare strumento di accesso remoto che consente all’IT e ai tecnici di fornire supporto tecnico in remoto direttamente sui sistemi dei clienti tramite Internet.

Le due vulnerabilità comprendono CVE-2024-1709, una vulnerabilità di bypass dell'autenticazione che i ricercatori hanno ritenuto "imbarazzantemente facile" da sfruttare per gli aggressori , e CVE-2024-1708, una vulnerabilità di attraversamento del percorso che consente agli hacker di installare in remoto codice dannoso, come malware. , sulle istanze vulnerabili dei clienti ConnectWise.

Meta has dropped its lawsuit against Israeli web-scraping company Bright Data, after losing a key claim in its case a few weeks ago. The social networking

Meta ha ritirato la causa contro la società israeliana di web scraping Bright Data , dopo aver perso una causa chiave alcune settimane fa. Il colosso dei social network ha una storia di guerra contro le aziende che raschiano dati dai suoi siti Web e app, e Bright Data è stato tra gli ultimi ad affrontare un attacco legale. Tuttavia, la corte si è recentemente pronunciata a favore di Bright Data per violazione del contratto, affermando che Meta non aveva presentato prove sufficienti per dimostrare che l'azienda aveva sottratto qualcosa di diverso dai dati pubblici. Piuttosto che continuare a combattere questo caso, Meta ha ora abbandonato la causa, indicano le dichiarazioni del tribunale

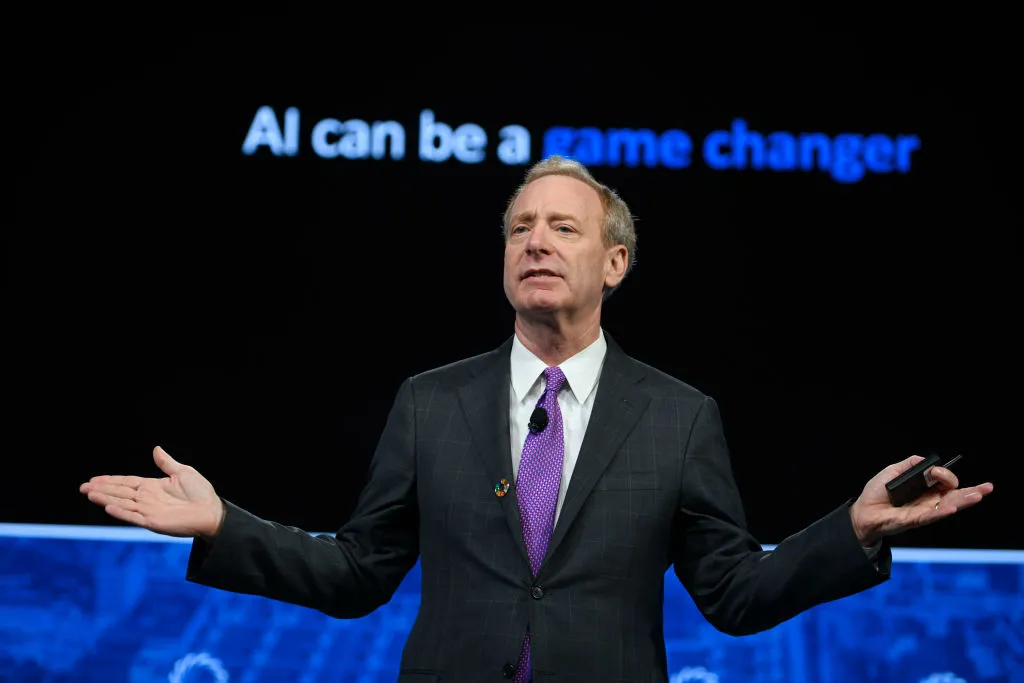

On the heels of Microsoft's investment and partnership with French Large Language Model startup Mistral AI, the company continues to work hard to try to

Sulla scia dell’investimento e della partnership di Microsoft con la startup francese Mistral AI del Large Language Model, la società continua a lavorare duramente per cercare di dissipare l’immagine che sta bloccando la concorrenza attraverso la sua profonda partnership (e partecipazione finanziaria) in OpenAI. Oggi l’azienda ha lanciato un nuovo framework chiamato “AI Access Principles” – un piano in undici punti che, secondo Microsoft, “governa il modo in cui gestiremo la nostra infrastruttura di data center AI e altre importanti risorse AI in tutto il mondo”.

Russian hackers Sandworm caused a power outage in Ukraine by targeting an electrical substation.

I famigerati hacker russi noti come Sandworm hanno preso di mira una sottostazione elettrica in Ucraina lo scorso anno, provocando una breve interruzione di corrente nell’ottobre 2022.

I risultati provengono da Mandiant di Google, che ha descritto l’hacking come un “attacco informatico multi-evento” che sfrutta una nuova tecnica per colpire i sistemi di controllo industriale (ICS).

"L'attore ha utilizzato per la prima volta tecniche di vita fuori terra ( LotL ) di livello OT per far scattare gli interruttori automatici della sottostazione della vittima, causando un'interruzione di corrente non pianificata che ha coinciso con attacchi missilistici di massa su infrastrutture critiche in tutta l'Ucraina", ha affermato la società .

Scopri i dettagli sui problemi di ricarica wireless dell'iPhone 15 su BMW e come Apple sta lavorando alla soluzione

Recentemente, si sono manifestati problemi di ricarica wireless dell'iPhone 15 su alcune auto BMW. Questi inconvenienti hanno causato disagi e, in alcuni casi, hanno temporaneamente disabilitato la funzionalità NFC. Tuttavia, ecco una buona notizia: Apple ha ufficialmente riconosciuto il problema e si è impegnata a risolverlo entro la fine dell'anno.

ISP - Internet Service Provider sono aziende autorizzate ad offrire servizi di connessione alla rete globale Internet.

La gamma di servizi offerti da questi attori principali del web italiano è sorprendentemente diversificata e progettata per coprire le varie esigenze di un vasto spettro di clienti. Tra questi servizi, spiccano le connessioni a banda larga, che offrono velocità di navigazione elevate e sono fondamentali per aziende e famiglie che necessitano di un accesso rapido e stabile a Internet.

Al di là della semplice connettività, gli ISP offrono servizi di hosting web, che sono cruciali per le imprese che desiderano avere una presenza online. Questi servizi consentono di pubblicare siti web, applicazioni e contenuti online, rendendo le informazioni accessibili a livello globale. Altro servizio in costante crescita ed evoluzione, è la telefonia Voice over IP (VoIP), che consente chiamate telefoniche, in sostituzione della vecchia rete in rame, attraverso la connessione a Internet. Si tratta di un'alternativa economica e flessibile alla telefonia tradizionale.

E' crescente il trend di fornitura di servizi di sicurezza informatica per proteggere gli utenti da minacce online, quali malware, phishing e violazioni della privacy. (ad es Decreto Caivano).

In Italia, la crescente domanda di connettività ad alta velocità ha portato a un costante aumento del numero degli ISP - Internet Service Provider, riflettendo l'importanza di una connessione affidabile in un mondo sempre più digitalizzato. Questo mercato in crescita spinge gli ISP a competere per offrire servizi di alta qualità in tutto il paese.

Insomma, GRAZIE a tutti quelli che si impegnano ogni giorno per permetterci di vivere il nostro mondo virtuale in modo funzionale!

Un approfondimento sulle sfide nella regolamentazione dell'IA, con particolare attenzione il caso dell'AI Act europeo

La legge sull'intelligenza artificiale, conosciuta come AI Act, è stata approvata dal Parlamento europeo a metà Giugno. Tuttavia, il via libera del Consiglio rimane pendente, e si evidenzia la mancanza di un accordo sulle norme relative all'IA generativa. Questo rende improbabile l'approvazione definitiva entro la fine dell'anno. Nel frattempo, il Garante europeo della protezione dei dati ha pubblicato il suo parere finale sulla legge.

Riguardano l'attacco alla sicurezza di iOS in seguito all'Operazione Triangulation. Questo sofisticato attacco informatico ha dimostrato

L'analisi approfondita condotta dal Global Research and Analysis Team (GReAT) di Kaspersky ha rivelato una serie di implicazioni significative. Riguardano l'attacco alla sicurezza di iOS in seguito all'Operazione Triangulation. Questo sofisticato attacco informatico ha dimostrato in modo inequivocabile che nemmeno i dispositivi Apple, noti per la loro storica resistenza agli attacchi, possono considerarsi al di sopra delle minacce gravi. Le quattro vulnerabilità zero-day precedentemente sconosciute. Abilmente sfruttate nell'ambito di questo attacco. Mettono in luce l'importanza cruciale di una sorveglianza costante e di una risposta tempestiva da parte di Apple per garantire la sicurezza dei propri utenti. Inoltre, la capacità degli aggressori di utilizzare il browser web Safari come vettore. Usato per condurre gli attacchi ha sollevato ulteriori interrogativi sulla robustezza della sicurezza dei dispositivi Apple. Pertanto, gli utenti di dispositivi iOS sono fortemente incoraggiati a esercitare una straordinaria cautela. Quando si tratta di aprire allegati in messaggi o navigare sul web, anche su piattaforme tradizionalmente considerate sicure.

For any company, from healthcare to e-commerce, rogue web elements can lead to massive fines & reputational damage.

È uno scenario che avrebbe potuto colpire qualsiasi tipo di azienda, dalla sanità alla finanza, dall'e-commerce alle assicurazioni, o qualsiasi altro settore. Recentemente, Reflectiz, un fornitore di soluzioni avanzate per la sicurezza dei siti Web, ha pubblicato un caso di studio incentrato su un pixel dimenticato e configurato in modo errato che era stato associato a un importante fornitore di servizi sanitari globale. Questo pezzo di codice trascurato raccoglieva di nascosto dati privati senza il consenso dell’utente, esponendo potenzialmente l’azienda a multe ingenti e danni alla sua reputazione.

Al giorno d'oggi è diventata pratica comune per le aziende incorporare tali pixel nei propri siti web. Ad esempio, il Pixel TikTok è un tipico esempio, aggiunto ai siti Web per tenere traccia degli eventi del sito per TikTok. Tuttavia, quando un pixel come questo si discosta dallo scopo previsto e inizia a funzionare in modo non autorizzato, può causare problemi significativi. In questo contesto, "canaglia" implica la raccolta e la condivisione non autorizzate dei dati dell'utente, che potrebbe comportare una violazione di varie norme sulla protezione dei dati.

Governi locali degli stati USA presi di mira per il ransomware: come prevenire la caduta dei sistemi

Implementing robust cybersecurity policies is crucial for local governments. Small IT staff and vulnerabilities like shared passwords make them prime

Indipendentemente dal paese, il governo locale è essenziale nella vita della maggior parte dei cittadini. Fornisce molti servizi quotidiani e gestisce vari problemi. Pertanto, gli effetti possono essere di vasta portata e avvertiti profondamente quando si verificano problemi di sicurezza.

All'inizio del 2023, Oakland, in California, è stata vittima di un attacco ransomware . Sebbene i funzionari della città non abbiano rivelato come sia avvenuto l'attacco, gli esperti sospettano che la causa più probabile sia un'e-mail di phishing. Di conseguenza, i funzionari della città hanno disattivato i propri server per contenere l'attacco.

I governi sono stati l'obiettivo di molti attacchi e violazioni ransomware. Poiché la maggior parte dei governi locali mantiene uno staff IT ridotto, è possibile che le password condivise, le credenziali riutilizzate e la mancanza di sicurezza dell'autenticazione a più fattori espongano vulnerabilità per una violazione.